Работает это следующим образом :

- Пользователь, подписанный на аккаунт, который является приватным открывает любой пост или сториз в окне браузера (например, Яндекс Браузер)

- Щелчком правой кнопки мыши на контенте вызываем меню и выбираем пункт «Исследовать элемент»

- В открывшемся окне выбираем подсвеченную ссылку (URL адрес) и расшариваем (делимся ею) ее любым заинтересованным лицам.

Этот общедоступный URL-адрес затем может быть предоставлен пользователям, которые не вошли в аккаунт Instagram или не подписаны на закрытый аккаунт пользователя.

Представитель Facebook заявил, что это схоже с той процедурой, когда вы делаете скриншот поста или сториз в закрытом аккаунте и делитесь им с другими.

Но это не совсем то же самое.

Существует разница между возможностью сделать скриншот частного изображения с веб-страницы и возможностью легко публично поделиться URL-адресом этого частного изображения с пользователями, не прошедшими проверку подлинности.

Хак работает даже тогда, когда изображения и видео в личной истории Instagram, которые должны длиться всего 24 часа, истекают или удаляются. Ссылки на URL-адреса для контента из историй, по-видимому, действительны в течение нескольких дней; ссылки на фотографии в ленте остаются в прямом эфире потенциально еще дольше. То же самое верно и для историй, которые якобы истекли.

Поскольку все эти данные размещаются в собственной сети доставки контента Facebook, обходной путь также применяется к частному контенту Facebook. Если друг или подписчик захватывает ссылку, они могут использовать ее, чтобы поделиться этим контентом с другими участниками. Стоит отметить, что в то время как Instagram отслеживает, кто видит ваш контент в приложении, он не отслеживает, кто смотрит на ваш контент через общедоступные URL-адреса. Другими словами, если бы кто-то публично поделился одним из ваших личных изображений или видео без вашего разрешения, вы бы понятия не имели, кто это сделал и сколько людей его видели.

Этот процесс отличается от простого снятия скриншота личного аккаунта, который вы отслеживаете по нескольким причинам. Эти общедоступные URL-адреса содержат некоторую базовую информацию о фотографии или видео, на которые они ссылаются, включая сведения о том, как они были загружены и размеры фотографий. Они также доказывают подлинность; вы не можете подделать адрес. Кроме того, удаленные фотографии и видео хранятся и доступны в сети доставки контента Facebook после того, как человек предпринял действие, чтобы удалить их из своего профиля.

Насколько долго эта уязвимость будет существовать пока трудно прогнозировать.

Источник : buzzfeednews.com

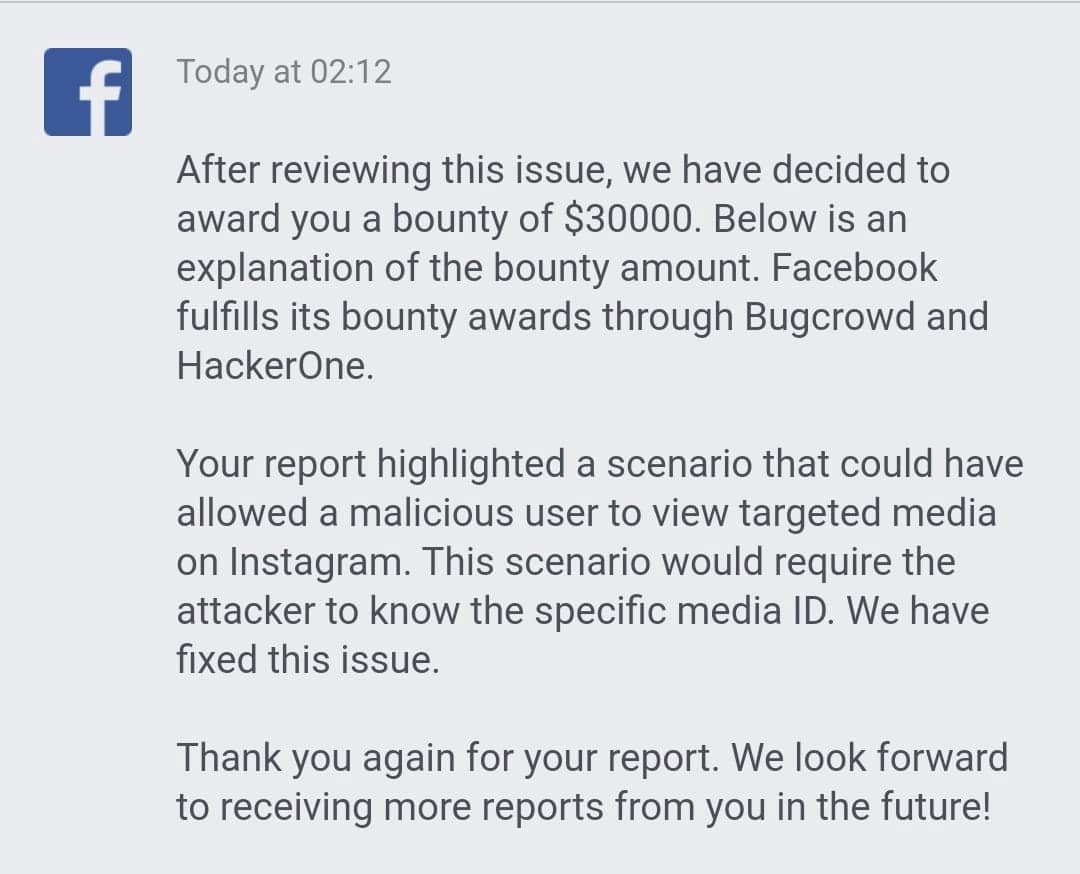

UPD 2021 : В апреле 2021 была найдена еще одна уязвимость, которая не требовала подписки на закрытые аккаунты.

Осуществлялся просмотр при помощи подбора/перебора идентификаторов медиа-файлов и соответствующего POST запроса к GraphQL в стандартном API Instagram.

Таким образом можно было просмотреть как сам медиа-файл, так и связанную с ним информацию. Например: количество комментариев, лайков и сохранений.

Помимо этого, можно было узнать и связанную страницу Facebook с атакуемой учетной записью. Об этих уязвимостях было сообщено еще 15 апреля, а исправили их лишь 15 июня.

Так же будет интересным

Наши услуги

SEO продвижение сайтов

Создание видеороликов

Реклама в Инстаграм и Фэйсбук

Контекстная реклама